### Внимание: Новая Фишинговая Атака на Пользователей GitHub

В последнее время пользователи GitHub стали жертвами изощренной фишинговой атаки, которая имитировала сообщения от команды безопасности GitHub. Электронные письма предупреждали получателей о критических уязвимостях в их репозиториях и призывали перейти по сомнительной ссылке для получения дополнительной информации. Сообщение гласило: «Привет! Мы обнаружили уязвимость безопасности в вашем репозитории. Пожалуйста, свяжитесь с нами по адресу https://github-scanner[.]com, чтобы получить больше информации о том, как исправить эту проблему.»

### Разоблачение Фишинговой Схемы

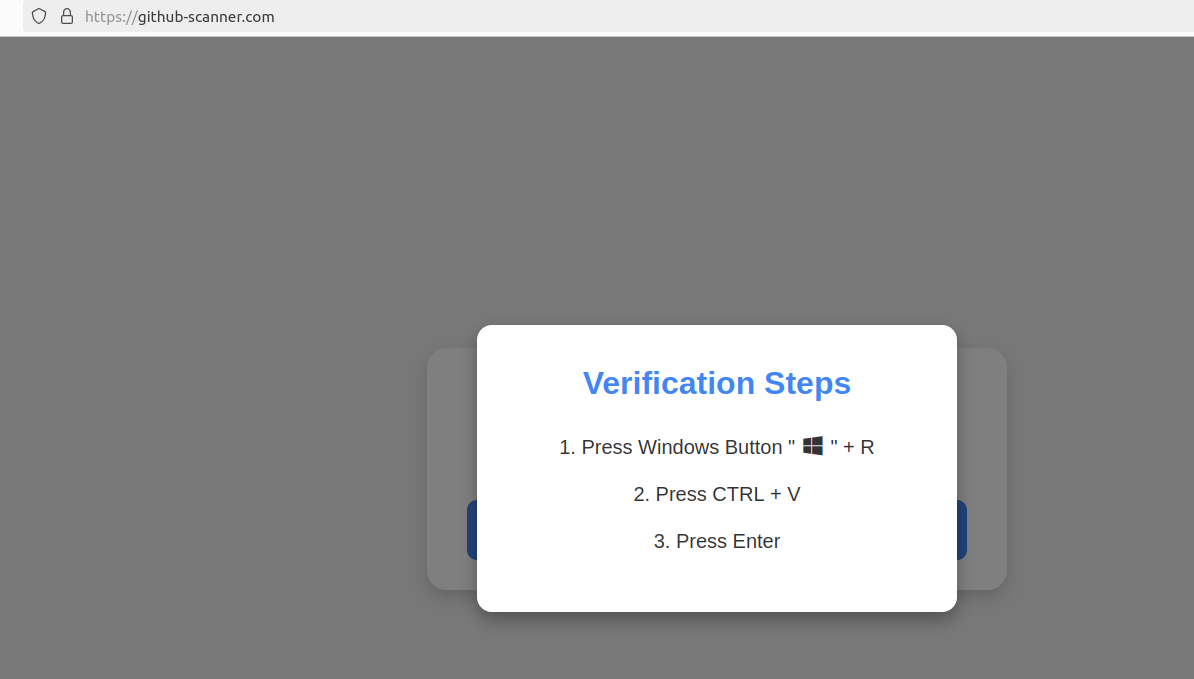

При переходе по ссылке пользователи попадали на веб-страницу с обманчивым CAPTCHA, предназначенным для различения людей и ботов. Эта схема требовала от пользователей выполнения ряда действий на клавиатуре, которые непреднамеренно инициировали загрузку вредоносного ПО, крадущего пароли.

Первый шаг в этой сложной махинации включал нажатие клавиши Windows в сочетании с буквой «R», что открывает команду «Выполнить» в Windows. Эта команда может выполнять любую программу, уже установленную на системе, создавая условия для проникновения вредоносного ПО на устройство пользователя. Второй шаг предписывал пользователям одновременно нажать «CTRL» и «V», вставляя вредоносный код из виртуального буфера обмена сайта. Наконец, нажатие клавиши «Enter» выполняло команду PowerShell, которая загружала вредоносный файл под названием «l6e.exe» с фишингового сайта.

### Анализ и Последствия

Согласно анализу сервиса сканирования вредоносного ПО Virustotal.com, этот файл, известный как Lumma Stealer, предназначен для извлечения любых сохраненных учетных данных с компьютера жертвы. Хотя опытные программисты могут распознать красные флажки в этой фишинговой попытке, менее технически подкованные пользователи могут легко стать жертвами этой схемы.

### Вопросы Безопасности

По мере того как цифровой ландшафт развивается, так же развиваются и тактики киберпреступников. Эта фишинговая кампания иллюстрирует растущую тенденцию, которая может потенциально эксплуатировать уязвимости обычных пользователей. Это поднимает вопрос о необходимости более строгих мер для защиты тех, кто может не полностью осознавать риски, связанные с такими мошенничествами.

Несмотря на потенциальные опасности, Microsoft не советует полностью отключать PowerShell, так как он играет важную роль в функционировании различных системных процессов. Изменение настроек PowerShell требует навигации по чувствительным областям реестра Windows, что может быть сложной задачей даже для опытных пользователей.

### Рекомендации

В свете этих событий было бы разумно поделиться этой информацией с менее технически подкованными пользователями Windows в вашем окружении. По мере того как фишинговые схемы продолжают развиваться, осведомленность и образование остаются ключевыми защитами против этих все более изобретательных атак.